Tấn công môi trường ảo hóa Vmware vSphere

Vmware vSphere là một lớp nằm trong tổng thể môi trường mạng lưới điện toán của doanh nghiệp. Trong bài viết này tôi sẽ chia sẻ một vài mối đe dọa đối với Vmware vSphere cùng những cách thức tấn công vào môi trường điện toán đám mây.

Những năm gần đây tôi cảm thấy thật may mắn khi có cơ hội được hợp tác với một số doanh nghiệp đầu ngành của Việt Nam như Eximbank, Vinasoy, Liberty Insurance ... thông qua việc cung cấp các dịch vụ đánh giá bảo mật và tư vấn chiến lược an toàn thông tin, cùng một số khóa đào tạo chuyên ngành như Ethical Hacking, Ultimate Web Hacking, CISSP...

Những công việc này tiến triển khá tốt, thời gian gần đây tôi nhận được một số yêu cầu từ phía khách hàng, nhắm đến xu hướng mới : Đánh giá bảo mật môi trường điện toán đám mây hay còn gọi là ảo hóa.

Làm việc với ảo hóa rất thú vị tuy nhiên chúng luôn luôn có một nhược điểm về mặt an ninh. Rất nhiều chuyên gia quản trị hệ thống thường "bỏ qua" việc đảm bảo an ninh trong môi trường ảo hóa VMware vSphere. Người ta mặc định suy nghĩ rằng vì ảo hóa thường được triển khai trong môi trường nội bộ nên mức độ rủi ro thấp, vấn đề đảm bảo an ninh cho Hypervisor và vCenter bị xem nhẹ một cách "đáng sợ" !

Trong bài viết này tôi mặc định rằng bạn đã có một số kiến thức cơ bản về điện toán đám mây, về Vmware vSphere, tôi sẽ không đi vào những gì VMware vSphere hay vCenter làm được, cũng như ưu điểm và khuyết điểm của công nghệ điện toán đám mây.

Chúng ta sẽ bắt đầu bài viết này bằng cách thảo luận một vài lý do như : Tại sao kiến trúc ảo hóa nên được xem như là một lớp (Layer) nằm bên trong môi trường mạng lưới điện toán, góp phần vào những cuộc tấn công môi trường điện toán tổng thể.

Trước hết phần mềm ảo hóa (virtualization software) là nền tảng cơ bản của môi trường ảo hóa (virtualized environment). Tất cả các máy chủ ảo đều phụ thuộc vào nó và khi một ai đó truy cập được vào giao diện quản lý (management interfaces), toàn bộ cơ sở hạ tầng đều có thể sẽ bị chiếm quyền kiểm soát.

Chúng ta đều hiểu rằng ảo hóa có thể được triển khai bằng nhiều cách khác nhau, trải dài từ một thiết kế đơn giản cho đến các loại hình có kiến trúc mạnh mẽ hơn và phức tạp hơn. Dù cho phức tạp đến mức độ nào chúng đều có những mối đe dọa tiềm tàng cần phải được đánh giá.

Tôi đã được "diện kiến" với những cách thiết kế kiến trúc ảo hóa tốt nhất khi hầu hết các mối nguy hiểm đều được giải quyết một cách nghiêm túc và ngược lại tôi cũng đã "tiếp xúc" với những kiểu thiết kế kiến trúc vô cùng cẩu thả, nơi mà chúng ta có thể dễ dàng bị chiếm quyền truy cập bởi từ bất kỳ ai.

Lấy ví dụ, việc sử dụng Shodan tại http://www.shodanhq.com. Nếu bạn chưa biết đến Website này, bạn nên dành thời gian tìm hiểu về những khả năng khá "kinh hoàng" đằng sau hệ thống ấn tượng này. Một lời giải thích đơn giản nó chính là công cụ tìm kiếm máy chủ (Server Search Engine).

Ở Hình 1, bạn sẽ thấy một truy xuất tìm kiếm đơn giản về "VMware Esx".

Hình 1 : Khung tìm kiếm của Shodan

Hình 2 : Kết quả tìm kiếm của Shodan

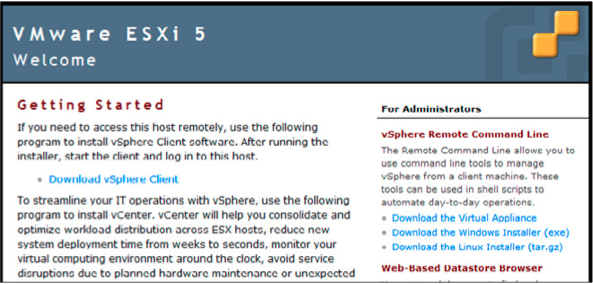

Đây là danh sách các máy chủ được kết nối trực tiếp ra Internet và Shodan đã tìm thấy chúng. Quả thật đáng sợ ! Không một chút bảo mật nào phải không ? Một trong số các hệ thống này có thể chứa những máy chủ dành cho việc phát triển ứng dụng, cơ sở dữ liệu, mức độ tiếp xúc "trần trụi" như thế này không phải là một ý kiến hay ! Khi ta dùng trình duyệt để truy cập đến một trong những địa chỉ IP trong danh sách trên, ta sẽ thấy dữ liệu đưa ra như Hình 3.

Hình 3 : Máy chủ đang vận hành ESXi 5 được tìm thấy bởi Shodan