Information Security & Risk Management P.4

Information Risk Management - Quản lý rủi ro thông tin

Cuộc sống đầy những rủi ro

Risk trong bối cảnh bảo mật là khả năng xảy ra thiệt hại và những hậu quả của các thiệt hại đó khi nó xảy ra. Information Risk Management (IRM) là quy trình xác định và đánh giá rủi ro, giảm thiểu nó đến một mức độ chấp nhận được, và triển khai thực hiện các cơ chế để duy trì mức độ đó. Không bao giờ có một môi trường an toàn 100 %. Tất cả môi trường đều có lỗ hổng và các mối đe dọa với một mức độ nhất định. Kỹ năng ở đây là việc xác định các mối đe dọa, đánh giá xác suất khả năng xảy ra của nó và thiệt hại mà nó gây ra, sau đó thực hiện các bước giảm thiểu rủi ro tổng thể đến một mức độ chấp nhận được mà tổ chức đã xác định.

Rủi ro đối với tổ chức mang nhiều hình thức khác nhau, và không phải tất cả đều liên quan đến máy tính. Khi một tổ chức mua lại một tổ chức khác, sẽ có rất nhiều rủi ro xảy ra, vì mong muốn hành động này có thể làm tăng trưởng thị trường, năng suất và lợi nhuận của tổ chức. Nếu một tổ chức muốn tăng dòng sản phẩm của họ, điều này có thể làm tốn khá nhiều chi phí, tăng nhu cầu nhân sự và cơ sở lưu trữ, có thể tăng thêm chi phí bảo hiểm và chi phí dành cho các chiến dịch tiếp thị. Nguy cơ ở đây là những chi phí này có thể không khớp với doanh thu mà tổ chức nhận được, do đó lợi nhuận có thể sẽ bị giảm và không hoàn thành mục tiêu.

Khi chúng ta đề cập đến vấn đề an toàn thông tin, cần chú ý tổ chức phải nhận thức được một số loại rủi ro và cách xử lý chúng đúng cách. Các loại chính như sau :

Physical damage - Thiệt hại vật lý : Lửa, nước, phá hoại vật lý, tổn hại về điện và thiên tai lũ lụt

Human interaction - Tương tác bởi con người : Do tai nạn, hành động cố ý hoặc vô ý làm gián đoạn tổ chức

Equipment malfunction - Sự cố về thiết bị : Hỏng hóc hệ thống và các thiết bị ngoại vi

Inside & outside attacks - Tấn công bên trong & bên ngoài : Hacking, cracking & attacking

Misuse of data - Lạm dụng dữ liệu : Chia sẻ dữ liệu thương mại bí mật, gian lận, gián điệp và trộm cắp

Loss of data - Thất thoát dữ liệu : Do cố ý hoặc vô ý làm thất thoát thông tin

Application error - Lỗi ứng dụng : Lỗi tính toán, lỗi nhập liệu và lỗi tràn bộ đệm

Các mối đe dọa phải được xác định, phân loại theo danh mục và được đánh giá để tính toán thiệt hại mà nó gây ra cho tổ chức. Rủi ro thật sự rất khó để đo lường, nhưng việc sắp xếp ưu tiên cho những rủi ro theo thứ tự cần giải quyết là chuyện có thể làm được.

Ai thực sự hiểu rõ về Risk Management ?

Rất tiếc, câu trả lời cho câu hỏi này là chưa đủ nhân lực bên trong lẫn bên ngoài tổ chức thật sự hiểu rõ về Risk Management. Mặc dù ngày nay, an toàn thông tin là một vấn đề to lớn, gây ảnh hưởng sâu sắc đến vấn đề kinh doanh, nhưng phần lớn vẫn tập trung vào các ứng dụng, các thiết bị, các giao thức, các malware và các kỹ thuật Hacking. Mặc dù những mục này đều được xem xét và cân nhắc trong quy trình Risk Management, nhưng đây chỉ là một số "mảnh" nhỏ trong trò chơi lắp ghép về an ninh, không phải là trọng tâm chính của Risk Management.

Bảo mật hiện nay được xem như là một vấn đề Business, nhưng các tổ chức hoạt động là để kiếm tiền, chứ không phải chỉ để được bảo mật.

Một tổ chức chỉ quan tâm đến vấn đề bảo mật khi phải đối diện với những mối đe dọa tiềm tàng, có nhiều mối đe dọa chẳng hạn như : mất uy tín và mất khách hàng sau khi xảy ra sự cố cơ sở dữ liệu thông tin Credit Card bị xâm phạm ; mất hàng trăm ngàn dollars từ một con Worm máy tính ; mất thông tin bí mật của tổ chức do các cuộc hoạt động tình báo từ công ty đối thủ ; mất thông tin bí mật thông qua cuộc tấn công Social Engineering ; và vân vân. Điểm mấu chốt quan trọng ở đây là chuyên gia bảo mật phải hiểu về các mối đe dọa đặc biệt, nhưng quan trọng hơn nữa là phải biết cách làm thế nào để tính toán khả năng xảy ra rủi ro của các mối đe dọa và ánh xạ chúng đến các mục tiêu kinh doanh.

Biết được sự khác biệt giữa các định nghĩa "Vulnerability","Threat","Risk" có thể đối với bạn là chuyện tầm thường, nhưng nó rất quan trọng đối với những người thật sự hiểu rõ về nó.

Một Vulnerability Scanner có thể xác định được các dịch vụ nguy hiểm đang chạy, các tài khoản không cần thiết và các hệ thống chưa được vá lỗi. Đó là một phần dễ dàng. Nhưng trường hợp ngân sách dành cho việc an ninh của chúng ta chỉ có $120,000 và chúng ta có một danh sách dài đăng đẳng các lỗ hổng cần được chú ý, chúng ta đã có các kỹ năng cần thiết để biết được những lỗ hổng nào cần được xử lý trước tiên hay chưa ? Vì chúng ta có một sự giới hạn về tài chính và gần như vô hạn các lỗ hổng, làm thế nào để chúng ta sắp xếp đúng thứ tự nghiêm trọng của các lỗ hổng nhằm đảm bảo tổ chức đang giải quyết các vấn đề nghiêm trọng nhất ?

Đây là tất cả những gì liên quan đến Risk Management, cho các tổ chức, tập đoàn và các công ty trên toàn thế giới, nó quan trọng hơn nhiều so với IDS, Ethical Hacking, Malware và Firewall.

Information Risk Management Policy - Chính Sách Quản Lý Rủi Ro Thông Tin

Làm thế nào để chúng ta ghép tất cả các "mảnh" Risk Management lại với nhau ?

Phản hồi : Chúng ta hãy kiểm tra chính sách.

Risk Management đúng cách đòi hỏi một sự cam kết mạnh mẽ từ những Senior Management, quá trình ghi chép tài liệu để hỗ trợ sứ mệnh của tổ chức, chính sách IRM và một đội ngũ IRM.

Chính sách IRM phải là một tập hợp tổng thể chính sách quản lý rủi ro của tổ chức (rủi ro cho một tổ chức bao gồm nhiều vấn đề, không phải chỉ là vấn đề bảo mật thông tin) và nên được ánh xạ đến chính sách an toàn thông tin của tổ chức. Chính sách IRM cần có các mục sau đây :

-

Các mục tiêu của nhóm IRM

-

Mức độ rủi ro mà tổ chức sẽ chấp nhận và "những gì" được coi là mức độ chấp nhận rủi ro

-

Quy trình chính thức về xác định rủi ro

-

Sự kết nối giữa chính sách IRM và quy trình kế hoạch chiến lược của tổ chức

-

Trách nhiệm thuộc phạm vi IRM và vai trò để hoàn thành chúng

-

Ánh xạ các rủi ro đến các cơ chế kiểm soát Internal

-

Phương pháp tiếp cận đối với hành vi thay đổi cán bộ nhân viên và phân bổ nguồn lực hợp lý dành cho Risk Analysis

-

Ánh xạ các rủi ro đến với ngân sách và mục tiêu về hiệu suất

-

Các chỉ số chính (key indicators) cho việc theo dõi hiệu quả của các cơ chế kiểm soát

Chính sách IRM cung cấp cơ sở hạ tầng cho các thủ tục và các quy trình quản lý rủi ro an ninh của tổ chức và các vấn đề cần giải quyết liên quan đến an toàn thông tin, từ kiểm tra sàng lọc nhân sự cho đến mối đe dọa an ninh vật lý và Firewall.

Nó sẽ cung cấp đường lối để nhóm IRM thu thập thông tin các rủi ro của tổ chức và trình lên cho các Senior Management, ngoài ra nó còn hướng dẫn làm thế nào để thực hiện đúng những quyết định của quản lý về công việc giảm thiểu rủi ro.

The Risk Management Team

Mỗi tổ chức đều có sự khác biệt nhau về quy mô, yêu cầu về bảo mật và ngân sách dành cho bảo mật. Một tổ chức có thể có một cá nhân chịu trách nhiệm về IRM (poor soul) hoặc một nhóm cùng làm việc đồng bộ. Mục tiêu chung của nhóm là đảm bảo tổ chức được bảo vệ một cách hiệu quả nhất. Mục tiêu này chỉ có thể được thực hiện khi các thành phần sau đây được đặt ra :

-

Một mức độ chấp nhận rủi ro được thiết lập bởi các nhà Senior Management

-

Thành lập văn bản quy trình Risk Assessment và procedures

-

Procedures dành cho việc xác định và giảm thiểu rủi ro

-

Cấp phát kinh phí & tài nguyên thích hợp từ các nhà Senior Management

-

Đánh giá Kế hoạch dự phòng bất ngờ để chỉ ra chúng là điều cần thiết

-

Đào tạo nâng cao nhận thức về an toàn thông tin cho tất cả các nhân viên trong công ty, liên kết với các tài sản thông tin.

-

Khả năng xây dựng cải tiến (hoặc giảm thiểu rủi ro) các nhóm trong những khu vực cụ thể khi cần thiết

-

Ánh xạ những quy định và yêu cầu tuân thủ pháp lý để kiểm soát và triển khai thực hiện các yêu cầu

-

Phát triển các số liệu và chỉ số hiệu suất để đo lường và quản lý các loại rủi ro

-

Khả năng xác định và đánh giá những rủi ro mới như là môi trường và những sự thay đổi của tổ chức

-

Sự tích hợp của IRM và quy trình kiểm soát sự thay đổi của tổ chức nhằm đảm bảo những thay đổi không đưa ra thêm các lỗ hổng mới

Rõ ràng, danh sách này xem ra nhiêu khê và nhiều thứ cần phải quan tâm hơn việc chỉ cần mua một Firewall sáng bóng và kêu gọi tổ chức phải biết bảo mật. Nhóm IRM, trong nhiều trường hợp, không thành lập từ các nhân viên chuyên về công việc Risk Management, mà nó từ những người đã có một công việc full-time lâu dài trong tổ chức, hiện đang được giao một nhiệm vụ gì đó.Vì vậy, hỗ trợ của các Senior Management là điều hết sức cần thiết để phân bổ nguồn lực cho hợp lý.

Tất nhiên, tất cả mọi nhóm đều cần có Leader, và IRM cũng không ngoại lệ. Một cá nhân sẽ được lựa chọn ra để làm Leader, người này phải tiêu tốn 50 - 70 % thời gian của họ cho vai trò này. Quản lý phải dành kinh phí để đảm bảo người này được đào tạo những kiến thức chuyên môn và được trang bị Risk Analysis tools cần thiết nhằm đảm bảo cho sự thành công của nhóm.

Risk Analysis

Tôi đã xác định rằng rủi ro lớn nhất của chúng ta là chiếc kẹp giấy này

Phản hồi : Làm tốt lắm !

Risk Analysis, thực sự là một công cụ Risk Management, là một phương pháp xác định Vulnerabilities và Threats, đánh giá những ảnh hưởng có thể xảy ra để triển khai thực hiện các biện pháp an ninh. Risk Analysis được sử dụng để đảm bảo cho vấn đề an ninh hiệu quả, chi phí hợp lý, phù hợp, đúng lúc và đáp trả được các mối đe dọa.

Vấn đề an ninh rất phức tạp, thậm chí đối với các chuyên gia về an toàn thông tin, nó rất dễ dàng để áp dụng quá nhiều mức độ bảo mật cần thiết, có khi lại áp dụng chưa đủ mức độ bảo mật, hoặc có thể áp dụng sai lầm các thành phần bảo mật và nó làm tiêu tốn quá nhiều tiền trong quá trình này mà không đạt được những mục tiêu cần thiết. Risk Analysis giúp cho tổ chức biết được mức độ ưu tiên các rủi ro của họ và thể hiện số tiền cần phải chi tiêu để áp dụng các biện pháp phòng chống rủi ro một cách hợp lý.

Risk Analysis có bốn mục đích chính :

-

Xác định tài sản và giá trị của tài sản đối với tổ chức

-

Xác định Vulnerabilities và Threats

-

Định lượng các tác động ảnh hưởng đến Business và xác suất xảy ra của các mối đe dọa tiềm tàng

- Cung cấp một sự cân bằng về chi phí giữa tác động của mối đe dọa và chi phí dành cho countermeasures

Risk Analysis cung cấp cost/benefit comparison (sự so sánh chi phí/lợi ích), trong đó so sánh giữa chi phí hàng năm dành cho các biện pháp bảo vệ và chi phí tiềm năng của các tổn thất thiệt hại. Biện pháp bảo vệ, trong nhiều trường hợp, chưa nên triển khai trừ khi chi phí hàng năm của các tổn thất vượt quá chi phí hàng năm của các biện pháp bảo vệ. Lấy ví dụ cho dễ hiểu, nếu một chương trình có giá trị $100,000 USD, thì việc chi tiêu $300,000 USD để cố gắng bảo vệ nó là một việc làm vô nghĩa.

Điều quan trọng ở đây là tìm ra những gì chúng ta có nghĩa vụ phải làm trước khi bắt tay vào công việc. Bất cứ ai đã từng làm việc trong những dự án không xác định phạm vi (scope define) công việc lúc ban đầu có thể làm chứng cho sự thật của câu nói này.

Trước khi bắt tay vào phân tích và đánh giá, nhóm IRM phải thực hiện việc xác định project sizing (kích cỡ dự án) để hiểu được những mối đe dọa và những tài sản nào cần được đánh giá. Hầu hết các đánh giá thường tập trung vào : physical security, technology security, hoặc personnel security. Cố gắng đánh giá tất cả chúng trong cùng một khoảng thời gian có thể là một sự cam kết.

Một trong những nhiệm vụ của nhóm IRM là viết báo cáo chi tiết về việc định giá tài sản. Các Senior Management cần phải xem xét và duyệt danh sách này, và thiết lập phạm vi cho IRM project. Nếu Senior Management xác định trong giai đoạn đầu có một số tài sản không quan trọng, thì nhóm đánh giá Risk chưa nên dành thời gian hoặc nguồn lực đánh giá cho các tài sản đó. Trong các cuộc thảo luận với quản lý, tất cả những người tham gia phải có một sự hiểu biết sâu sắc về giá trị tam giác AIC : availability, integrity và confidentiality, và hiểu được nó có quan hệ thế nào với các nhu cầu Business.

Quản lý cần vạch rõ ra phạm vi của dự án, trong đó nhiều khả năng sẽ được chi phối bởi quản lý tổ chức, quản lý rủi ro, sự tuân thủ cũng như hạn chế ngân sách. Có trường hợp, nhiều dự án đang thực hiện thì hết kinh phí bị buộc phải dừng lại, bởi vì chưa thực hiện việc xác định project sizing lúc ban đầu. Đừng để điều này xảy ra với chúng ta.

Risk Analysis sẽ giúp ích rất nhiều cho việc tích hợp : security program, các mục tiêu business, và các yêu cầu của tổ chức lại với nhau. Càng nhiều mục tiêu bảo mật và mục tiêu business được liên kết, thì càng gia tăng sự thành công cho cả hai. Risk Analysis cũng giúp cho tổ chức dự thảo một ngân sách phù hợp đối với một security program và cấu tạo ra các thành phần an ninh của nó. Khi một tổ chức biết được có bao nhiêu tài sản có giá trị và các mối đe dọa có thể gây ra tổn thất cho chúng, thì họ có thể đưa ra những quyết định thông minh về kinh phí dành cho việc bảo vệ các tài sản đó.

Risk Analysis phải nhận được sự hỗ trợ và chỉ đạo trực tiếp từ Senior Management nếu muốn thành công. Quản lý phải xác định mục đích và phạm vi của việc phân tích, chỉ định một nhóm để thực hiện việc đánh giá, phân bổ thời gian và kinh phí để thực hiện việc phân tích. Nó là điều cần thiết đối với Senior Management để xem xét về kết quả của việc đánh giá và phân tích rủi ro và hành vi phát hiện ra rủi ro.

The Risk Analysis Team

Mỗi tổ chức đều có các phòng ban khác nhau, mỗi phòng ban lại có chức năng riêng, nguồn lực riêng,công việc riêng và thói quen khác nhau. Đối với một cuộc Risk Analysis hiệu quả, tổ chức phải xây dựng Risk Analysis Team bao gồm các cá nhân đến từ nhiều hoặc tất cả các phòng ban khác nhau để đảm bảo rằng tất cả các mối đe dọa đều được phát hiện, xác định và giải quyết. Các thành viên trong nhóm có thể là người Senior Management, lập trình viên ứng dụng, nhân viên IT, nhân viên tích hợp hệ thống, và người quản lý điều hành. Thực vậy, có thể là bất kỳ những nhân sự đến từ những phòng ban quan trọng của tổ chức.

Sự pha trộn này là điều cần thiết, bởi vì : Nếu nhóm Risk Analysis chỉ bao gồm các cá nhân đến từ phòng ban IT, có thể sẽ không đem lại hiệu quả.

Ví dụ : các mối đe dọa mà phòng ban Accounting phải đối mặt là các vấn đề về data integrity, hoặc tổ chức sẽ bị ảnh hưởng như thế nào nếu các data dữ liệu của phòng ban Accounting bị xóa bởi hành động vô tình hoặc cố ý, về điều này có thể phòng ban IT không nắm rõ. Một ví dụ khác, các chuyên gia IT có thể sẽ không hiểu được tất cả những rủi ro mà người lao động trong Warehouse (nhà kho) phải đối mặt nếu thảm họa thiên nhiên xảy ra, hoặc những gì sẽ ảnh hưởng đến năng suất lao động của họ và ảnh hưởng trực tiếp đến toàn bộ tổ chức.

Trường hợp "bèo" nhất, nhóm Risk Analysis không thể bao gồm các thành viên đến từ các phòng ban khác nhau, ít nhất chúng ta cũng phải đảm bảo việc phỏng vấn các cá nhân ở các phòng ban đó, để chúng ta hiểu được về các mối đe dọa mà từng phòng ban phải đối mặt và định lượng được tất cả các mối đe dọa đó.

Nhóm Risk Analysis cũng phải bao gồm những người hiểu rõ về các quy trình của từng phòng ban, nghĩa là những người này phải ở một cấp độ có quyền hành trong phòng ban của họ. Đây là một nhiệm vụ khá khó khăn, vì các nhà quản lý thường có xu hướng đưa người đại diện ở mức "low level" trong các phòng ban gia nhập vào nhóm. Những người làm việc ở mức "low level" có thể không đủ kiến thức và sự hiểu biết về các quy trình mà nhóm Risk Analysis cần phải giải quyết.

Khi xem xét về Risk, có một số câu hỏi rất thông dụng, cần ghi nhớ nằm lòng. Đưa ra những câu hỏi này nhằm đảm bảo nhóm Risk Analysis và Senior Management hiểu được điều gì là quan trọng. Các thành viên trong nhóm phải đưa ra các câu hỏi sau đây :

What event could occur (threat event) ? - [ Mối đe dọa nào có thể xảy ra ? ]

What could be the potential impact (risk) ? - [ Tổn thất tiềm tàng có thể là gì ? ]

How often could it happen (frequency) ? - [ Bao nhiêu lâu nó xảy ra một lần ? ]

What level of confidence do we have in the answers to the first three questions (certainty) ? [ Mức độ quả quyết mà chúng ta có được trong câu trả lời ở cả ba câu hỏi trên ? ]

Rất nhiều những thông tin như thế này được thu thập qua khảo sát nội bộ, phỏng vấn hoặc những buổi Workshop. Suy nghĩ, xem xét về những câu hỏi như thế này trong đầu, có thể giúp nhóm tập trung vào nhiệm vụ được giao và hỗ trợ cho việc đưa ra các quyết định chính xác và phù hợp.

Risk Ownership

Một trong những câu hỏi quan trọng mà những người hoạt động trong tổ chức phải đối mặt là : Ai là chủ sỡ hửu Risk ?

Câu trả lời thực sự không đơn giản bởi vì nó phụ thuộc vào tình hình và những loại Risk đang được thảo luận. Senior Management thường là chủ sở hữu Risk hiện tại trong khi đang điều hành tổ chức, nhưng có những lúc Senior Management cũng phải phụ thuộc vào Data Custodians (người giám sát dữ liệu) hoặc đơn vị kinh doanh để tiến hành công việc, và đó là một trong những thời điểm mà các thành phần khác của tổ chức phải gánh vác trách nhiệm của chủ sở hữu Risk. Giả dụ như vậy, cuối cùng luôn luôn vẫn phụ thuộc vào Senior Management, nhưng Senior Management cũng cần phải tin tưởng rằng công việc mà họ giao đang được xử lý theo cách thông minh nhất.

The Value of Information and Assets - Giá trị của thông tin và tài sản

Nếu thông tin không có giá trị, thì ai quan tâm đến việc bảo vệ nó ?

Giá trị được đánh giá dựa trên những điều liên quan đến thông tin, tài sản : Những công việc gì đã được yêu cầu phải thực hiện để phát triển nó ? Chi phí để duy trì nó là bao nhiêu ? Những thiệt hại nào sẽ xảy ra nếu nó bị mất mát hoặc bị phá hủy ? Những đối thủ nào sẽ dùng tiền để chiếm đoạt nó ? Và những trách nhiệm pháp lý nào sẽ phải xử lý nếu nó bị sự cố dù cố ý hay vô tình. Nếu một tổ chức không biết giá trị của thông tin và tài sản mà họ đang bảo vệ, thì sẽ không biết phải tốn bao nhiêu tiền và thời gian để chi tiêu cho việc bảo vệ chúng.

Nếu chúng ta đang phụ trách việc đảm bảo Russia không biết được thuật toán mã hóa đã sử dụng để trao đổi thông tin đến và đi từ các vệ tinh gián điệp của U.S, chúng ta sẽ cần sử dụng nhiều (và đắt tiền) các biện pháp an ninh hơn là việc bảo vệ bơ đậu phộng và công thức bánh chuối khỏi sự dòm ngó của nhà hàng xóm ngay bên cạnh chúng ta.

Nhớ kỹ : Giá trị của thông tin hỗ trợ cho việc quyết định biện pháp an ninh bảo vệ chúng.

Nhiều ví dụ trước đây đã đề cập đến việc Đánh giá giá trị của thông tin và bảo vệ nó, lý luận này áp dụng đối với các cơ sở của tổ chức, các hệ thống và các tài nguyên. Giá trị các cơ sở của tổ chức phải được đánh giá, cùng với tất cả các máy in, workstations, servers, thiết bị ngoại vi, và các nhân viên. Chúng ta sẽ không biết được có bao nhiêu nguy cơ bị mất mát tài sản, thông tin của chúng ta nếu như chúng ta không biết về những gì mình đang sở hữu và những gì có giá trị nhất.

Costs That Make Up the Value - Chi phí tạo nên giá trị

Một tài sản có thể bao gồm cả hai phương pháp đo lường Quantitative và Qualitative. Giá trị thực tế của tài sản được xác định bởi các chi phí cần thiết để mua, phát triển và bảo trì nó. Giá trị tài sản được xác định bởi tầm quan trọng của nó đối với chủ sở hữu, người dùng có thẩm quyền (authorized) và người dùng không thẩm quyền. Một số thông tin rất quan trọng đủ cho một tổ chức xem nó như một bí mật thương mại (trade secret).

Giá trị của một tài sản phản ánh tất cả các chi phí phát sinh có thể nhận biết nếu tài sản đó trở nên hư hỏng. Nếu mua một Server có chi phí là $4,000 thì giá trị này không nên xem là giá trị đầu vào của tài sản trong một cuộc Risk Assessment. Thay vào đó là chi phí thay thế hoặc sửa chữa nó, tổn thất năng suất, giá trị của dữ liệu có thể bị hỏng hoặc bị mất, phải được tính toán số tiền mà tổ chức sẽ bị mất nếu Server bị lỗi hoặc một lý do nào khác.

Những vấn đề sau đây cần xem xét khi gán giá trị cho tài sản :

-

Chi phí để mua hoặc để phát triển tài sản

-

Chi phí để bảo trì hoặc để bảo vệ tài sản

-

Giá trị của tài sản đối với chủ sở hữu và người sử dụng

-

Giá trị của tài sản đối với đối thủ cạnh tranh

-

Giá trị về tài sản trí tuệ trong khi phát triển thông tin

-

Giá mà những người khác đang sẵn sàng trả để mua được tài sản

-

Chi phí để thay thế nếu tài sản bị mất

-

Vận hành và hoạt động sản xuất bị ảnh hưởng nếu tài sản không "sẵn sàng"

-

Trách nhiệm pháp lý nếu tài sản bị xâm phạm

- Vai trò và tính hữu dụng của tài sản đối với tổ chức

Hiểu được giá trị tài sản là bước đầu tiên để biết được cơ chế bảo mật và những chi phí dành cho việc bảo vệ nó. Một câu hỏi rất quan trọng là có bao nhiêu phí tổn nếu không bảo vệ nó ?

Xác định giá trị tài sản có thể có ích đối với tổ chức bởi nhiều lý do, bao gồm :

-

Để thực hiện phân tích hiệu quả cost/benefit (chi phí/lợi ích)

-

Để lựa chọn các phương pháp đối phó và bảo vệ

-

Để xác định mức độ bảo hiểm cần mua

-

Để hiểu chính xác những nguy cơ có thể xảy ra

-

Để tuân thủ các quy định và các yêu cầu pháp lý

Tài sản có thể là hữu hình (máy tính, thiết bị, vật tư) hoặc vô hình (danh tiếng, dữ liệu, sở hữu trí tuệ). Thường khá khó để định lượng giá trị của các tài sản vô hình, mà có thể thay đổi theo thời gian. Làm thế nào để chúng ta gán một giá trị tiền bạc lên danh tiếng của tổ chức ?

Identifying Threats

Okay, chúng ta "nên" sợ những điều gì ?

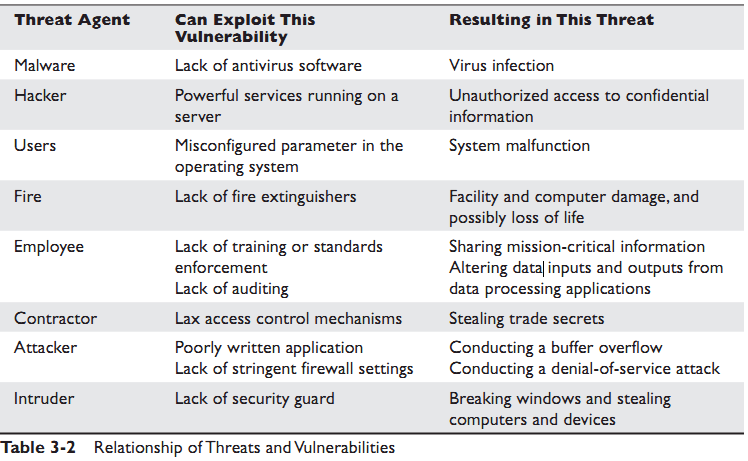

Trước đây, chúng ta đã được biết về định nghĩa của Risk là xác suất xảy ra trường hợp Threat Agent khai thác Vulnerability để gây ra thiệt hại đến máy tính, mạng lưới điện toán, hoặc tổ chức và gây tác động xấu ảnh hưởng trực tiếp đến kết quả kinh doanh. Nhiều loại Threat Agents có thể tận dụng một số Vulnerabilities, kết quả một loạt các mối đe dọa cụ thể được nêu trong Table 3-2, là một ít ví dụ về các rủi ro trong tổ chức cần được giải quyết trong các chương trình Risk Management.

Những mối đe dọa khác có thể phát sinh trong môi trường máy tính, rất khó để phát hiện hơn là những loại được liệt kê trong Table 3-2. Những mối đe dọa khác đã làm gì với lỗi Application và lỗi do người sử dụng ? Nếu một Application sử dụng một số phương trình phức tạp để tạo ra kết quả, mối đe dọa ở đây có thể khó phát hiện và cách ly nếu những phương trình đó tính toán sai lệch hoặc nếu Application đó sử dụng dữ liệu đầu vào không chính xác. Điều này có thể dẫn đến illogical processing (xử lý bất hợp lý) và cascading errors (sai xót xếp chồng). Những vấn đề này có thể nằm trong code của các Applications và rất khó để xác định chúng.

Lỗi người sử dụng vô tình hoặc cố ý, có thể xác định dễ hơn bằng cách giám sát và kiểm toán hoạt động của người dùng. Các cuộc kiểm toán và xem xét phải được tiến hành để phát hiện nếu nhân viên nhập giá trị không chính xác vào các chương trình, lạm dụng công nghệ, hoặc sửa đổi dữ liệu một cách không hợp lý.

Sau khi các lỗ hổng và các mối đe dọa liên quan với nhau được xác định, hậu quả từ các lỗ hổng bị khai thác phải được điều tra. Các rủi ro có tiềm năng mất mát, nghĩa là tổ chức sẽ bị thất thoát một cái gì đó nếu Threat-Agent khai thác thành công một lỗ hổng. Sự mất mát có thể là việc dữ liệu bị hỏng hóc, hệ thống/cơ sở bị phá hủy, tiết lộ trái phép các thông tin bí mật, giảm năng suất lao động của nhân viên và vv.

Khi thực hiện Risk Analysis, nhóm chuyên gia cũng phải xem xét đến khả năng delayed loss (tổn thất bị trì hoãn) khi đánh giá những tổn thất có thể xảy ra. Tổn thất bị trì hoãn đã tác động tiêu cực đến tổ chức sau khi một lỗ hổng bị khai thác. Thời hạn có thể là bất cứ lúc nào từ 15 phút cho đến năm kế tiếp sau khi bị khai thác. Tổn thất bị trì hoãn có thể bao gồm : giảm bớt năng suất hoạt động trong một khoảng thời gian, thiệt hại đến danh tiếng của tổ chức, giảm lợi nhuận của tổ chức, tốn chi phí để phục hồi môi trường làm việc trở lại bình thường, chậm trễ thu tiền từ phía khách hàng và vv.

Ví dụ, nếu Web servers của tổ chức bị tấn công và bị "offline", các thiệt hại trước mắt có thể thấy được là dữ liệu bị hư hỏng, tốn thời gian để đưa máy chủ "Online" trở lại và thay thế bất kỳ đoạn code hoặc thành phần cần thiết (trường hợp kẻ tấn công cài backdoor hoặc chỉnh sửa code).

Tổ chức sẽ bị mất doanh thu nếu đang ứng dụng thương mại điện tử, vì mất đơn đặt hàng và các giao dịch thanh toán thông qua Website. Nếu phải mất trọn một ngày để sửa chữa cho Web servers trở lại trạng thái "Online", tổ chức có thể mất nhiều doanh số bán hàng và lợi nhuận. Còn nếu phải mất trọn sáu tháng để sửa chữa, tổ chức có thể bị mất nhiều doanh số và lợi nhuận đến nỗi không đủ tiền trả cho các hóa đơn và các chi phí khác.

Đấy, đó gọi là delayed loss - tổn thất bị trì hoãn. Nếu khách hàng của tổ chức mất lòng tin vào tổ chức, bởi các hoạt động như trên, tổ chức sẽ bị giảm sút doanh số nặng nề có thể ảnh hưởng vài tháng hoặc vài năm. Đây là trường hợp vô cùng cực đoan.

Những vấn đề phức tạp trong quá trình định lượng tổn thất có thể trở thành một mối đe dọa cụ thể, tuy nhiên chúng vẫn phải được xem xét để đảm bảo tính chính xác trong quá trình phân tích.

------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

- Information Security & Risk Management P.3

- Information Security & Risk Management P.2

- Information Security & Risk Management P.1

Nguyễn Phước Đức - DNA

Email: This email address is being protected from spambots. You need JavaScript enabled to view it.